Sådan scraper du Exploit-DB | Exploit Database Web Scraper

Lær hvordan du scraper Exploit-DB for sårbarhedsdata, exploit-koder og CVE-referencer for at understøtte cybersikkerhedsforskning og automatiserede threat...

Anti-bot beskyttelse opdaget

- Cloudflare

- Enterprise WAF og bot-håndtering. Bruger JavaScript-udfordringer, CAPTCHAs og adfærdsanalyse. Kræver browserautomatisering med stealth-indstillinger.

- Hastighedsbegrænsning

- Begrænser forespørgsler pr. IP/session over tid. Kan omgås med roterende proxyer, forespørgselsforsinkelser og distribueret scraping.

- IP-blokering

- Blokerer kendte datacenter-IP'er og markerede adresser. Kræver bolig- eller mobilproxyer for effektiv omgåelse.

- JavaScript-udfordring

- Kræver JavaScript-udførelse for at få adgang til indhold. Enkle forespørgsler fejler; headless browser som Playwright eller Puppeteer er nødvendig.

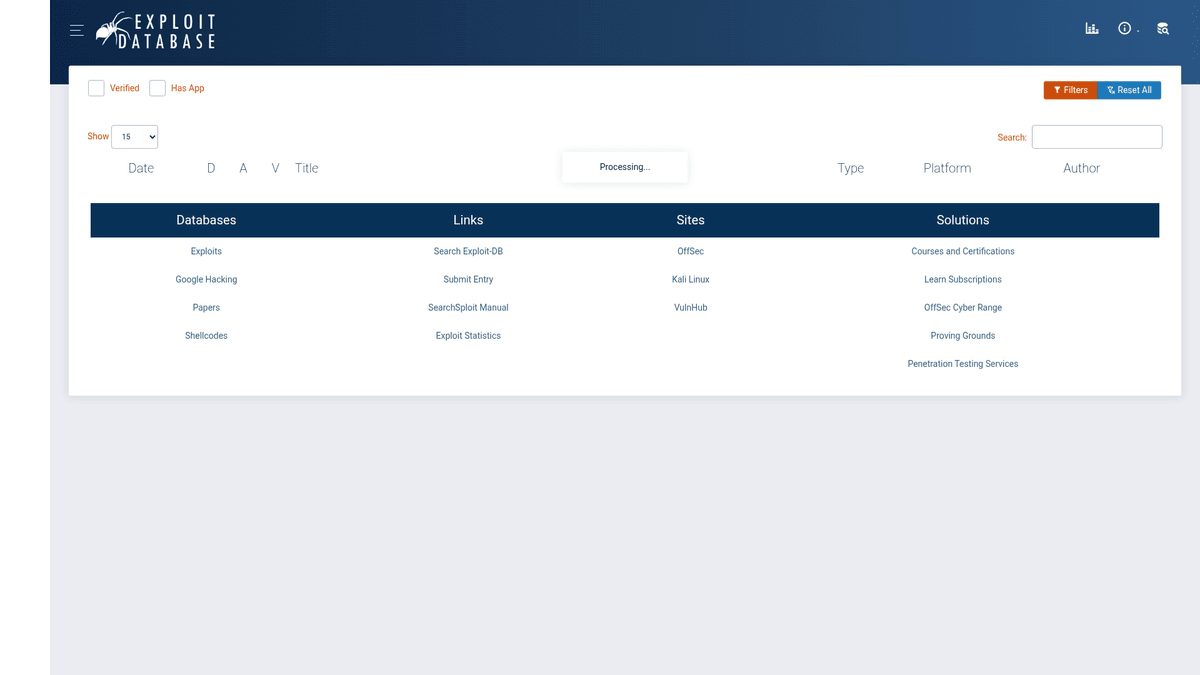

Om Exploit Database

Opdag hvad Exploit Database tilbyder og hvilke værdifulde data der kan udtrækkes.

Omfattende sårbarhedsarkiv

Exploit Database (Exploit-DB) er et CVE-kompatibelt arkiv over offentlige exploits og tilhørende sårbar software, udviklet til brug for penetrationstestere og sårbarhedsforskere. Det vedligeholdes af OffSec (Offensive Security) og fungerer som et centralt knudepunkt for cybersikkerhedsmiljøet til deling af proof-of-concept-kode og forskning på tværs af forskellige platforme og applikationer. Arkivet er en af de mest betroede kilder for sikkerhedseksperter verden over.

Datakategorisering og dybde

Webshoppen organiserer data i granulære kategorier som Remote Exploits, Web Applications, Local Exploits og Shellcodes. Hver indgang inkluderer typisk exploit-titlen, dato, forfatter, platform, tilknyttet CVE ID og den rå exploit-kode. Denne strukturerede tilgang gør det muligt for forskere hurtigt at skifte mellem forskellige typer sårbarheder og deres historiske kontekst.

Strategisk værdi for sikkerhedsoperationer

Scraping af disse data er yderst værdifuldt for Security Operations Centers (SOCs) og threat intelligence-teams til at korrelere kendte exploits med interne sårbarheder. Ved at automatisere ekstraktionen af PoC-kode og metadata kan organisationer oprette tilpassede sikkerhedssignaturer, forbedre deres livscyklus for sårbarhedshåndtering og opbygge robuste threat intelligence-feeds.

Hvorfor Skrabe Exploit Database?

Opdag forretningsværdien og brugsscenarier for dataudtrækning fra Exploit Database.

Indsamling af threat intelligence i realtid

Synkronisering af sårbarhedsdatabaser

Automatiseret sikkerhedsforskning og -udvikling

Integration med sårbarhedsscannere

Historisk analyse af angrebstendenser

Opbygning af tilpassede sikkerhedssignaturer

Skrabningsudfordringer

Tekniske udfordringer du kan støde på når du skraber Exploit Database.

Aggressiv Cloudflare-beskyttelse, der kræver avanceret TLS-fingerprinting

Dynamisk indlæsning af indhold via AJAX til DataTables

Hyppig IP-blokering ved anmodninger med høj frekvens

Streng rate limiting på downloads af rå PoC-kode

Kompleks indlejret HTML-struktur for exploit-detaljer

Skrab Exploit Database med AI

Ingen kode nødvendig. Udtræk data på minutter med AI-drevet automatisering.

Sådan fungerer det

Beskriv hvad du har brug for

Fortæl AI'en hvilke data du vil udtrække fra Exploit Database. Skriv det bare på almindeligt sprog — ingen kode eller selektorer nødvendige.

AI udtrækker dataene

Vores kunstige intelligens navigerer Exploit Database, håndterer dynamisk indhold og udtrækker præcis det du bad om.

Få dine data

Modtag rene, strukturerede data klar til eksport som CSV, JSON eller send direkte til dine apps og workflows.

Hvorfor bruge AI til skrabning

AI gør det nemt at skrabe Exploit Database uden at skrive kode. Vores AI-drevne platform bruger kunstig intelligens til at forstå hvilke data du ønsker — beskriv det på almindeligt sprog, og AI udtrækker dem automatisk.

How to scrape with AI:

- Beskriv hvad du har brug for: Fortæl AI'en hvilke data du vil udtrække fra Exploit Database. Skriv det bare på almindeligt sprog — ingen kode eller selektorer nødvendige.

- AI udtrækker dataene: Vores kunstige intelligens navigerer Exploit Database, håndterer dynamisk indhold og udtrækker præcis det du bad om.

- Få dine data: Modtag rene, strukturerede data klar til eksport som CSV, JSON eller send direkte til dine apps og workflows.

Why use AI for scraping:

- Håndterer Cloudflare- og JavaScript-udfordringer automatisk

- Eksekverer nativt for ren DataTables-ekstraktion

- Planlagte kørsler til 24/7 zero-day-overvågning

- No-code-brugerflade eliminerer vedligeholdelse af komplekse bypass-løsninger

- Direkte eksport til struktureret JSON for SOC-integration

No-code webscrapere til Exploit Database

Point-and-click alternativer til AI-drevet scraping

Flere no-code værktøjer som Browse.ai, Octoparse, Axiom og ParseHub kan hjælpe dig med at scrape Exploit Database uden at skrive kode. Disse værktøjer bruger typisk visuelle interfaces til at vælge data, selvom de kan have problemer med komplekst dynamisk indhold eller anti-bot foranstaltninger.

Typisk workflow med no-code værktøjer

Almindelige udfordringer

Indlæringskurve

At forstå selektorer og ekstraktionslogik tager tid

Selektorer går i stykker

Webstedsændringer kan ødelægge hele din arbejdsgang

Problemer med dynamisk indhold

JavaScript-tunge sider kræver komplekse løsninger

CAPTCHA-begrænsninger

De fleste værktøjer kræver manuel indgriben for CAPTCHAs

IP-blokering

Aggressiv scraping kan føre til blokering af din IP

No-code webscrapere til Exploit Database

Flere no-code værktøjer som Browse.ai, Octoparse, Axiom og ParseHub kan hjælpe dig med at scrape Exploit Database uden at skrive kode. Disse værktøjer bruger typisk visuelle interfaces til at vælge data, selvom de kan have problemer med komplekst dynamisk indhold eller anti-bot foranstaltninger.

Typisk workflow med no-code værktøjer

- Installer browserudvidelse eller tilmeld dig platformen

- Naviger til målwebstedet og åbn værktøjet

- Vælg dataelementer med point-and-click

- Konfigurer CSS-selektorer for hvert datafelt

- Opsæt pagineringsregler til at scrape flere sider

- Håndter CAPTCHAs (kræver ofte manuel løsning)

- Konfigurer planlægning for automatiske kørsler

- Eksporter data til CSV, JSON eller forbind via API

Almindelige udfordringer

- Indlæringskurve: At forstå selektorer og ekstraktionslogik tager tid

- Selektorer går i stykker: Webstedsændringer kan ødelægge hele din arbejdsgang

- Problemer med dynamisk indhold: JavaScript-tunge sider kræver komplekse løsninger

- CAPTCHA-begrænsninger: De fleste værktøjer kræver manuel indgriben for CAPTCHAs

- IP-blokering: Aggressiv scraping kan føre til blokering af din IP

Kodeeksempler

import requests

from bs4 import BeautifulSoup

# Exploit-DB bruger Cloudflare; simple requests kan blive blokeret

url = 'https://www.exploit-db.com/'

headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36'}

try:

response = requests.get(url, headers=headers)

response.raise_for_status()

soup = BeautifulSoup(response.text, 'html.parser')

# Bemærk: Primære data indlæses via AJAX, indledende HTML er blot en skal

print('Sidens titel:', soup.title.text)

except Exception as e:

print(f'Fejl opstået: {e}')Hvornår skal det bruges

Bedst til statiske HTML-sider med minimal JavaScript. Ideel til blogs, nyhedssider og simple e-handelsprodukt sider.

Fordele

- ●Hurtigste udførelse (ingen browser overhead)

- ●Laveste ressourceforbrug

- ●Let at parallelisere med asyncio

- ●Fremragende til API'er og statiske sider

Begrænsninger

- ●Kan ikke køre JavaScript

- ●Fejler på SPA'er og dynamisk indhold

- ●Kan have problemer med komplekse anti-bot systemer

Sådan scraper du Exploit Database med kode

Python + Requests

import requests

from bs4 import BeautifulSoup

# Exploit-DB bruger Cloudflare; simple requests kan blive blokeret

url = 'https://www.exploit-db.com/'

headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36'}

try:

response = requests.get(url, headers=headers)

response.raise_for_status()

soup = BeautifulSoup(response.text, 'html.parser')

# Bemærk: Primære data indlæses via AJAX, indledende HTML er blot en skal

print('Sidens titel:', soup.title.text)

except Exception as e:

print(f'Fejl opstået: {e}')Python + Playwright

from playwright.sync_api import sync_playwright

def scrape_exploit_db():

with sync_playwright() as p:

browser = p.chromium.launch(headless=True)

page = browser.new_page()

page.goto('https://www.exploit-db.com/')

# Vent på at DataTables bliver udfyldt via AJAX

page.wait_for_selector('table#exploits-table')

rows = page.query_selector_all('table#exploits-table tbody tr')

for row in rows[:5]:

print(row.inner_text())

browser.close()

scrape_exploit_db()Python + Scrapy

import scrapy

class ExploitSpider(scrapy.Spider):

name = 'exploit_spider'

start_urls = ['https://www.exploit-db.com/']

def parse(self, response):

# Scrapy har brug for en JS-middleware som scrapy-playwright til dette site

for exploit in response.css('table#exploits-table tbody tr'):

yield {

'title': exploit.css('td.title a::text').get(),

'id': exploit.css('td.id::text').get(),

'cve': exploit.css('td.cve a::text').get()

}Node.js + Puppeteer

const puppeteer = require('puppeteer');

(async () => {

const browser = await puppeteer.launch();

const page = await browser.newPage();

await page.goto('https://www.exploit-db.com/', { waitUntil: 'networkidle2' });

const results = await page.evaluate(() => {

const rows = Array.from(document.querySelectorAll('table#exploits-table tbody tr'));

return rows.map(row => row.innerText);

});

console.log(results.slice(0, 5));

await browser.close();

})();Hvad Du Kan Gøre Med Exploit Database-Data

Udforsk praktiske anvendelser og indsigter fra Exploit Database-data.

Realtids Threat Intelligence-feed

Opret et kontinuerligt feed af nye exploits for at advare sikkerhedsteams om nye trusler.

Sådan implementeres:

- 1Opsæt en planlagt daglig scraping af forsiden

- 2Sammenlign nye EDB-ID'er med tidligere scrapede optegnelser

- 3Udløs Slack- eller e-mail-alarmer for nye kritiske exploits

Brug Automatio til at udtrække data fra Exploit Database og bygge disse applikationer uden at skrive kode.

Hvad Du Kan Gøre Med Exploit Database-Data

- Realtids Threat Intelligence-feed

Opret et kontinuerligt feed af nye exploits for at advare sikkerhedsteams om nye trusler.

- Opsæt en planlagt daglig scraping af forsiden

- Sammenlign nye EDB-ID'er med tidligere scrapede optegnelser

- Udløs Slack- eller e-mail-alarmer for nye kritiske exploits

- Sårbarhedskorrelering og patching

Hjælp IT-teams med at prioritere software-patches baseret på eksistensen af fungerende exploit-kode.

- Udtræk CVE ID'er og tilhørende exploit-metadata

- Krydsreferér med interne lister over softwarebeholdning

- Marker systemer med offentligt tilgængelige exploits til øjeblikkelig patching

- Automatiseret oprettelse af SIEM-signaturer

Udtræk proof-of-concept shellcode for at udvikle defensive signaturer til intrusionsdetektering.

- Naviger til individuelle exploit-sider og scrape rå kode

- Analyser koden for unikke byte-mønstre eller netværksstrenge

- Fød de udtrukne mønstre ind i SIEM- eller IDS/IPS-regelgeneratorer

- Historisk analyse af sårbarhedstendenser

Analyser et årtis exploit-data for at forstå, hvilke platforme der er mest målrettede over tid.

- Scrape hele arkivet inklusive datoer, platforme og typer

- Aggreger dataene efter platform og år

- Visualiser angrebstendenser ved hjælp af BI-værktøjer som Tableau eller PowerBI

- Akademiske datasæt til cybersikkerhed

Lever struktureret data af høj kvalitet til machine learning-modeller, der forudsiger exploit-pålidelighed.

- Scrape verificerede kontra uverificerede exploits

- Udtræk den rå kildekode og metadata-attributter

- Træn modeller til at klassificere kodemønstre forbundet med succesfulde exploits

Supercharg din arbejdsgang med AI-automatisering

Automatio kombinerer kraften fra AI-agenter, webautomatisering og smarte integrationer for at hjælpe dig med at udrette mere på kortere tid.

Professionelle Tips til Skrabning af Exploit Database

Ekspertråd til succesfuld dataudtrækning fra Exploit Database.

Tjek det officielle GitLab-repository for bulk-CSV-data, før du starter en scraping med høj volumen.

Brug en headless browser med stealth-plugins for effektivt at løse Cloudflare-udfordringer.

Implementer en forsinkelse på mindst 10-15 sekunder mellem anmodninger for at undgå IP-blokeringer.

Målret de specifikke AJAX-endpoints, som bruges af sidens DataTables, for at få et renere JSON-output.

Brug residential proxies af høj kvalitet for at efterligne legitim trafik fra sikkerhedsforskere.

Rens og normaliser CVE ID'er umiddelbart efter ekstraktion for at sikre database-konsistens.

Anmeldelser

Hvad vores brugere siger

Slut dig til tusindvis af tilfredse brugere, der har transformeret deres arbejdsgang

Jonathan Kogan

Co-Founder/CEO, rpatools.io

Automatio is one of the most used for RPA Tools both internally and externally. It saves us countless hours of work and we realized this could do the same for other startups and so we choose Automatio for most of our automation needs.

Mohammed Ibrahim

CEO, qannas.pro

I have used many tools over the past 5 years, Automatio is the Jack of All trades.. !! it could be your scraping bot in the morning and then it becomes your VA by the noon and in the evening it does your automations.. its amazing!

Ben Bressington

CTO, AiChatSolutions

Automatio is fantastic and simple to use to extract data from any website. This allowed me to replace a developer and do tasks myself as they only take a few minutes to setup and forget about it. Automatio is a game changer!

Sarah Chen

Head of Growth, ScaleUp Labs

We've tried dozens of automation tools, but Automatio stands out for its flexibility and ease of use. Our team productivity increased by 40% within the first month of adoption.

David Park

Founder, DataDriven.io

The AI-powered features in Automatio are incredible. It understands context and adapts to changes in websites automatically. No more broken scrapers!

Emily Rodriguez

Marketing Director, GrowthMetrics

Automatio transformed our lead generation process. What used to take our team days now happens automatically in minutes. The ROI is incredible.

Jonathan Kogan

Co-Founder/CEO, rpatools.io

Automatio is one of the most used for RPA Tools both internally and externally. It saves us countless hours of work and we realized this could do the same for other startups and so we choose Automatio for most of our automation needs.

Mohammed Ibrahim

CEO, qannas.pro

I have used many tools over the past 5 years, Automatio is the Jack of All trades.. !! it could be your scraping bot in the morning and then it becomes your VA by the noon and in the evening it does your automations.. its amazing!

Ben Bressington

CTO, AiChatSolutions

Automatio is fantastic and simple to use to extract data from any website. This allowed me to replace a developer and do tasks myself as they only take a few minutes to setup and forget about it. Automatio is a game changer!

Sarah Chen

Head of Growth, ScaleUp Labs

We've tried dozens of automation tools, but Automatio stands out for its flexibility and ease of use. Our team productivity increased by 40% within the first month of adoption.

David Park

Founder, DataDriven.io

The AI-powered features in Automatio are incredible. It understands context and adapts to changes in websites automatically. No more broken scrapers!

Emily Rodriguez

Marketing Director, GrowthMetrics

Automatio transformed our lead generation process. What used to take our team days now happens automatically in minutes. The ROI is incredible.

Relateret Web Scraping

How to Scrape Biluppgifter.se: Vehicle Data Extraction Guide

How to Scrape CSS Author: A Comprehensive Web Scraping Guide

How to Scrape Bilregistret.ai: Swedish Vehicle Data Extraction Guide

How to Scrape The AA (theaa.com): A Technical Guide for Car & Insurance Data

How to Scrape Car.info | Vehicle Data & Valuation Extraction Guide

How to Scrape GoAbroad Study Abroad Programs

How to Scrape ResearchGate: Publication and Researcher Data

How to Scrape Statista: The Ultimate Guide to Market Data Extraction

Ofte stillede spørgsmål om Exploit Database

Find svar på almindelige spørgsmål om Exploit Database