Come fare lo scraping di Exploit-DB | Exploit Database Web Scraper

Scopri come estrarre dati da Exploit-DB per ottenere informazioni su vulnerabilità, codici di exploit e riferimenti CVE per potenziare la ricerca sulla...

Protezione Anti-Bot Rilevata

- Cloudflare

- WAF e gestione bot di livello enterprise. Usa sfide JavaScript, CAPTCHA e analisi comportamentale. Richiede automazione del browser con impostazioni stealth.

- Rate Limiting

- Limita le richieste per IP/sessione nel tempo. Può essere aggirato con proxy rotanti, ritardi nelle richieste e scraping distribuito.

- Blocco IP

- Blocca IP di data center noti e indirizzi segnalati. Richiede proxy residenziali o mobili per aggirare efficacemente.

- Sfida JavaScript

- Richiede l'esecuzione di JavaScript per accedere al contenuto. Le richieste semplici falliscono; serve un browser headless come Playwright o Puppeteer.

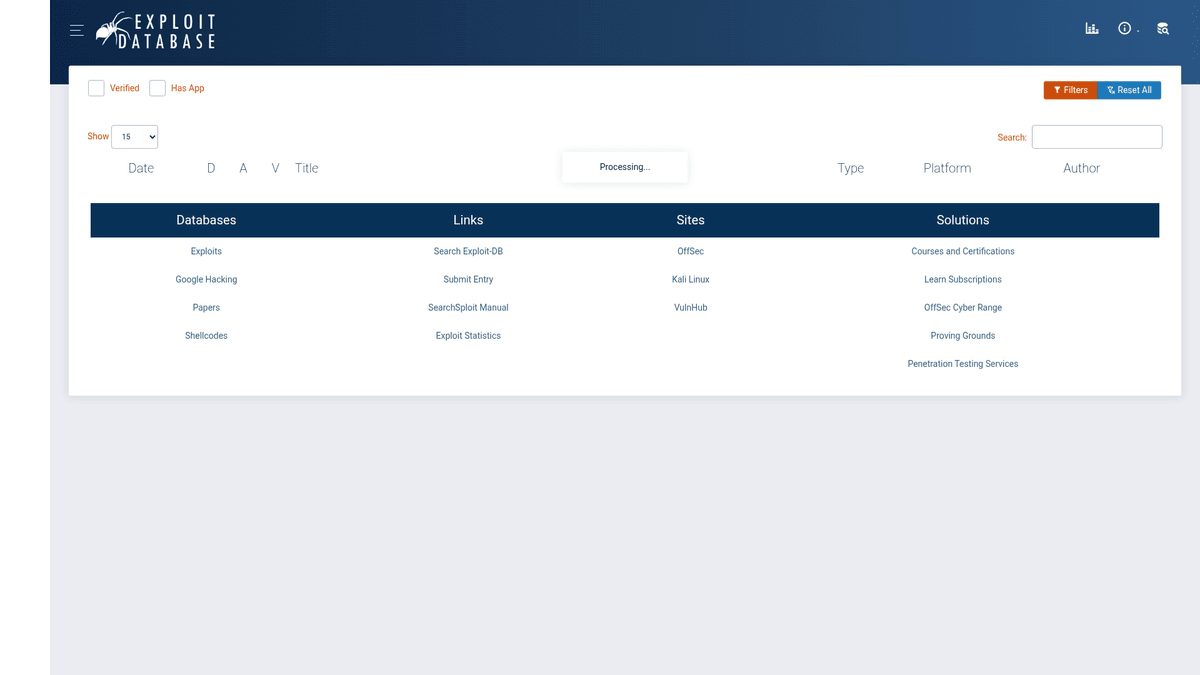

Informazioni Su Exploit Database

Scopri cosa offre Exploit Database e quali dati preziosi possono essere estratti.

Archivio Completo delle Vulnerabilità

L'Exploit Database (Exploit-DB) è un archivio conforme allo standard CVE di exploit pubblici e dei relativi software vulnerabili, sviluppato per l'uso da parte di penetration tester e ricercatori di vulnerabilità. Gestito da OffSec (Offensive Security), funge da hub centrale per la community della cybersecurity per condividere codice proof-of-concept e ricerche su varie piattaforme e applicazioni. Il repository è una delle fonti più affidabili per i professionisti della sicurezza in tutto il mondo.

Categorizzazione e Profondità dei Dati

Il sito organizza i dati in categorie granulari come Remote Exploits, Web Applications, Local Exploits e Shellcodes. Ogni voce include tipicamente il titolo dell'exploit, la data, l'autore, la piattaforma, il CVE ID associato e il codice dell'exploit raw. Questo approccio strutturato consente ai ricercatori di passare rapidamente tra diversi tipi di vulnerabilità e il loro contesto storico.

Valore Strategico per le Security Operations

L'estrazione di questi dati è di grande valore per i Security Operations Center (SOC) e i team di threat intelligence per correlare gli exploit noti con le vulnerabilità interne. Automatizzando l'estrazione del codice PoC e dei metadati, le organizzazioni possono creare firme di sicurezza personalizzate, migliorare il ciclo di vita della gestione delle vulnerabilità e costruire robusti feed di threat intelligence.

Perché Fare Scraping di Exploit Database?

Scopri il valore commerciale e i casi d'uso per l'estrazione dati da Exploit Database.

Arricchimento della Threat Intelligence

Automatizza la raccolta di nuovi proof-of-concept di exploit per alimentare i centri operativi di sicurezza interni e le piattaforme di threat intelligence.

Prioritizzazione delle vulnerabilità

Metti in relazione le vulnerabilità degli asset interni con gli exploit disponibili pubblicamente per determinare quali patch richiedono un'applicazione immediata.

Sviluppo di tool di sicurezza

Integra codici di exploit funzionali e shellcode in framework di penetration testing personalizzati o strumenti di valutazione della sicurezza automatizzati.

Audit di conformità

Mantieni uno storico degli exploit per versioni software specifiche per garantire che i sistemi soddisfino i requisiti di sicurezza normativi.

Monitoraggio Zero-Day

Configura avvisi per exploit appena pubblicati che colpiscono infrastrutture critiche o software aziendali ampiamente utilizzati.

Sfide dello Scraping

Sfide tecniche che potresti incontrare durante lo scraping di Exploit Database.

Rendering basato su JavaScript

Il database principale degli exploit viene renderizzato tramite jQuery DataTables, rendendolo invisibile ai semplici scraper HTTP che non eseguono JavaScript.

Barriere Anti-Bot di Cloudflare

Exploit-DB è protetto da Cloudflare, che utilizza il browser fingerprinting e sfide TLS per bloccare il traffico non umano.

Rate Limiting rigoroso

Richieste ripetute per i file grezzi del codice di exploit spesso attivano il rate limiting basato su IP o ban temporanei se non gestite correttamente.

Caricamento dinamico dei contenuti

Il sito utilizza AJAX per caricare i dati delle tabelle, richiedendo allo scraper di attendere l'inattività della rete o di intercettare specifiche chiamate API.

Scraping di Exploit Database con l'IA

Nessun codice richiesto. Estrai dati in minuti con l'automazione basata sull'IA.

Come Funziona

Descrivi ciò di cui hai bisogno

Di' all'IA quali dati vuoi estrarre da Exploit Database. Scrivi semplicemente in linguaggio naturale — nessun codice o selettore necessario.

L'IA estrae i dati

La nostra intelligenza artificiale naviga Exploit Database, gestisce contenuti dinamici ed estrae esattamente ciò che hai richiesto.

Ottieni i tuoi dati

Ricevi dati puliti e strutturati pronti per l'esportazione in CSV, JSON o da inviare direttamente alle tue applicazioni.

Perché Usare l'IA per lo Scraping

L'IA rende facile lo scraping di Exploit Database senza scrivere codice. La nostra piattaforma basata sull'intelligenza artificiale capisce quali dati vuoi — descrivili in linguaggio naturale e l'IA li estrae automaticamente.

How to scrape with AI:

- Descrivi ciò di cui hai bisogno: Di' all'IA quali dati vuoi estrarre da Exploit Database. Scrivi semplicemente in linguaggio naturale — nessun codice o selettore necessario.

- L'IA estrae i dati: La nostra intelligenza artificiale naviga Exploit Database, gestisce contenuti dinamici ed estrae esattamente ciò che hai richiesto.

- Ottieni i tuoi dati: Ricevi dati puliti e strutturati pronti per l'esportazione in CSV, JSON o da inviare direttamente alle tue applicazioni.

Why use AI for scraping:

- Gestione automatica degli Anti-Bot: Automatio gestisce nativamente le sfide di Cloudflare e il browser fingerprinting, garantendo che le attività di scraping vengano eseguite senza interventi manuali.

- Selezione visuale dei dati: Mappa facilmente la complessa struttura di DataTable cliccando semplicemente sugli elementi che desideri estrarre, evitando codifiche complesse in CSS o XPath.

- Sincronizzazione dei dati pianificata: Imposta il tuo scraper per l'esecuzione a intervalli specifici per garantire che i tuoi feed di threat intelligence siano sempre aggiornati con gli ultimi exploit.

Scraper Web No-Code per Exploit Database

Alternative point-and-click allo scraping alimentato da IA

Diversi strumenti no-code come Browse.ai, Octoparse, Axiom e ParseHub possono aiutarti a fare scraping di Exploit Database senza scrivere codice. Questi strumenti usano interfacce visive per selezionare i dati, anche se possono avere difficoltà con contenuti dinamici complessi o misure anti-bot.

Workflow Tipico con Strumenti No-Code

Sfide Comuni

Curva di apprendimento

Comprendere selettori e logica di estrazione richiede tempo

I selettori si rompono

Le modifiche al sito web possono rompere l'intero flusso di lavoro

Problemi con contenuti dinamici

I siti con molto JavaScript richiedono soluzioni complesse

Limitazioni CAPTCHA

La maggior parte degli strumenti richiede intervento manuale per i CAPTCHA

Blocco IP

Lo scraping aggressivo può portare al blocco del tuo IP

Scraper Web No-Code per Exploit Database

Diversi strumenti no-code come Browse.ai, Octoparse, Axiom e ParseHub possono aiutarti a fare scraping di Exploit Database senza scrivere codice. Questi strumenti usano interfacce visive per selezionare i dati, anche se possono avere difficoltà con contenuti dinamici complessi o misure anti-bot.

Workflow Tipico con Strumenti No-Code

- Installare l'estensione del browser o registrarsi sulla piattaforma

- Navigare verso il sito web target e aprire lo strumento

- Selezionare con point-and-click gli elementi dati da estrarre

- Configurare i selettori CSS per ogni campo dati

- Impostare le regole di paginazione per lo scraping di più pagine

- Gestire i CAPTCHA (spesso richiede risoluzione manuale)

- Configurare la pianificazione per le esecuzioni automatiche

- Esportare i dati in CSV, JSON o collegare tramite API

Sfide Comuni

- Curva di apprendimento: Comprendere selettori e logica di estrazione richiede tempo

- I selettori si rompono: Le modifiche al sito web possono rompere l'intero flusso di lavoro

- Problemi con contenuti dinamici: I siti con molto JavaScript richiedono soluzioni complesse

- Limitazioni CAPTCHA: La maggior parte degli strumenti richiede intervento manuale per i CAPTCHA

- Blocco IP: Lo scraping aggressivo può portare al blocco del tuo IP

Esempi di Codice

import requests

from bs4 import BeautifulSoup

# Exploit-DB uses Cloudflare; simple requests might be blocked

url = 'https://www.exploit-db.com/'

headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36'}

try:

response = requests.get(url, headers=headers)

response.raise_for_status()

soup = BeautifulSoup(response.text, 'html.parser')

# Note: Main data is loaded via AJAX, initial HTML is a shell

print('Page Title:', soup.title.text)

except Exception as e:

print(f'Error encountered: {e}')Quando Usare

Ideale per pagine HTML statiche con JavaScript minimo. Perfetto per blog, siti di notizie e pagine prodotto e-commerce semplici.

Vantaggi

- ●Esecuzione più veloce (senza overhead del browser)

- ●Consumo risorse minimo

- ●Facile da parallelizzare con asyncio

- ●Ottimo per API e pagine statiche

Limitazioni

- ●Non può eseguire JavaScript

- ●Fallisce su SPA e contenuti dinamici

- ●Può avere difficoltà con sistemi anti-bot complessi

Come Fare Scraping di Exploit Database con Codice

Python + Requests

import requests

from bs4 import BeautifulSoup

# Exploit-DB uses Cloudflare; simple requests might be blocked

url = 'https://www.exploit-db.com/'

headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36'}

try:

response = requests.get(url, headers=headers)

response.raise_for_status()

soup = BeautifulSoup(response.text, 'html.parser')

# Note: Main data is loaded via AJAX, initial HTML is a shell

print('Page Title:', soup.title.text)

except Exception as e:

print(f'Error encountered: {e}')Python + Playwright

from playwright.sync_api import sync_playwright

def scrape_exploit_db():

with sync_playwright() as p:

browser = p.chromium.launch(headless=True)

page = browser.new_page()

page.goto('https://www.exploit-db.com/')

# Wait for the DataTables to populate via AJAX

page.wait_for_selector('table#exploits-table')

rows = page.query_selector_all('table#exploits-table tbody tr')

for row in rows[:5]:

print(row.inner_text())

browser.close()

scrape_exploit_db()Python + Scrapy

import scrapy

class ExploitSpider(scrapy.Spider):

name = 'exploit_spider'

start_urls = ['https://www.exploit-db.com/']

def parse(self, response):

# Scrapy needs a JS middleware like scrapy-playwright for this site

for exploit in response.css('table#exploits-table tbody tr'):

yield {

'title': exploit.css('td.title a::text').get(),

'id': exploit.css('td.id::text').get(),

'cve': exploit.css('td.cve a::text').get()

}Node.js + Puppeteer

const puppeteer = require('puppeteer');

(async () => {

const browser = await puppeteer.launch();

const page = await browser.newPage();

await page.goto('https://www.exploit-db.com/', { waitUntil: 'networkidle2' });

const results = await page.evaluate(() => {

const rows = Array.from(document.querySelectorAll('table#exploits-table tbody tr'));

return rows.map(row => row.innerText);

});

console.log(results.slice(0, 5));

await browser.close();

})();Cosa Puoi Fare Con I Dati di Exploit Database

Esplora applicazioni pratiche e insight dai dati di Exploit Database.

Feed di Threat Intelligence in tempo reale

Crea un feed continuo di nuovi exploit per avvertire i team di sicurezza delle minacce emergenti.

Come implementare:

- 1Configura uno scraping programmato della homepage su base giornaliera

- 2Confronta i nuovi EDB-ID con i record estratti in precedenza

- 3Attiva avvisi su Slack o email per nuovi exploit critici

Usa Automatio per estrarre dati da Exploit Database e costruire queste applicazioni senza scrivere codice.

Cosa Puoi Fare Con I Dati di Exploit Database

- Feed di Threat Intelligence in tempo reale

Crea un feed continuo di nuovi exploit per avvertire i team di sicurezza delle minacce emergenti.

- Configura uno scraping programmato della homepage su base giornaliera

- Confronta i nuovi EDB-ID con i record estratti in precedenza

- Attiva avvisi su Slack o email per nuovi exploit critici

- Correlazione delle Vulnerabilità e Patching

Aiuta i team IT a dare priorità alle patch software in base all'esistenza di codice exploit funzionante.

- Estrai i CVE ID e i metadati degli exploit associati

- Incrocia i dati con le liste di inventario software interne

- Contrassegna i sistemi con exploit disponibili pubblicamente per il patching immediato

- Creazione automatizzata di firme SIEM

Estrai shellcode proof-of-concept per sviluppare firme difensive per il rilevamento delle intrusioni.

- Naviga nelle singole pagine degli exploit ed estrai il codice raw

- Analizza il codice alla ricerca di pattern di byte univoci o stringhe di rete

- Inserisci i pattern estratti nei generatori di regole SIEM o IDS/IPS

- Analisi storica dei trend delle vulnerabilità

Analizza un decennio di dati sugli exploit per capire quali piattaforme sono più mirate nel tempo.

- Estrai l'intero archivio inclusi date, piattaforme e tipologie

- Aggrega i dati per piattaforma e anno

- Visualizza i trend degli attacchi utilizzando strumenti di BI come Tableau o PowerBI

- Dataset accademici di Cybersecurity

Fornisce dati strutturati di alta qualità per modelli di machine learning che prevedono l'affidabilità degli exploit.

- Estrai exploit verificati rispetto a quelli non verificati

- Estrai il codice sorgente raw e gli attributi dei metadati

- Addestra modelli per classificare i pattern di codice associati a exploit di successo

Potenzia il tuo workflow con l'automazione AI

Automatio combina la potenza degli agenti AI, dell'automazione web e delle integrazioni intelligenti per aiutarti a fare di piu in meno tempo.

Consigli Pro per lo Scraping di Exploit Database

Consigli esperti per estrarre con successo i dati da Exploit Database.

Intercettare richieste XHR

Invece di eseguire lo scraping dell'HTML renderizzato, cerca le richieste JSON interne effettuate da DataTables per estrarre direttamente dati puliti e strutturati.

Usare proxy residenziali

Ruota tra IP residenziali di alta qualità per evitare di attivare il Web Application Firewall (WAF) aggressivo del sito e i relativi rate limits.

Filtrare per verifica

Controlla programmaticamente il campo di stato 'Verified' per dare priorità a codici di exploit funzionali e di alta qualità per i tuoi dataset di sicurezza.

Normalizzare gli identificatori CVE

Normalizza sempre le stringhe CVE estratte in un formato standard per garantire una facile integrazione con altri database di vulnerabilità come NVD.

Consultare il mirror di GitLab

Prima di avviare uno scraping massivo, controlla il repository ufficiale di Exploit-DB su GitLab per i dati CSV in blocco, che sono più facili da elaborare per i record storici.

Testimonianze

Cosa dicono i nostri utenti

Unisciti a migliaia di utenti soddisfatti che hanno trasformato il loro workflow

Jonathan Kogan

Co-Founder/CEO, rpatools.io

Automatio is one of the most used for RPA Tools both internally and externally. It saves us countless hours of work and we realized this could do the same for other startups and so we choose Automatio for most of our automation needs.

Mohammed Ibrahim

CEO, qannas.pro

I have used many tools over the past 5 years, Automatio is the Jack of All trades.. !! it could be your scraping bot in the morning and then it becomes your VA by the noon and in the evening it does your automations.. its amazing!

Ben Bressington

CTO, AiChatSolutions

Automatio is fantastic and simple to use to extract data from any website. This allowed me to replace a developer and do tasks myself as they only take a few minutes to setup and forget about it. Automatio is a game changer!

Sarah Chen

Head of Growth, ScaleUp Labs

We've tried dozens of automation tools, but Automatio stands out for its flexibility and ease of use. Our team productivity increased by 40% within the first month of adoption.

David Park

Founder, DataDriven.io

The AI-powered features in Automatio are incredible. It understands context and adapts to changes in websites automatically. No more broken scrapers!

Emily Rodriguez

Marketing Director, GrowthMetrics

Automatio transformed our lead generation process. What used to take our team days now happens automatically in minutes. The ROI is incredible.

Jonathan Kogan

Co-Founder/CEO, rpatools.io

Automatio is one of the most used for RPA Tools both internally and externally. It saves us countless hours of work and we realized this could do the same for other startups and so we choose Automatio for most of our automation needs.

Mohammed Ibrahim

CEO, qannas.pro

I have used many tools over the past 5 years, Automatio is the Jack of All trades.. !! it could be your scraping bot in the morning and then it becomes your VA by the noon and in the evening it does your automations.. its amazing!

Ben Bressington

CTO, AiChatSolutions

Automatio is fantastic and simple to use to extract data from any website. This allowed me to replace a developer and do tasks myself as they only take a few minutes to setup and forget about it. Automatio is a game changer!

Sarah Chen

Head of Growth, ScaleUp Labs

We've tried dozens of automation tools, but Automatio stands out for its flexibility and ease of use. Our team productivity increased by 40% within the first month of adoption.

David Park

Founder, DataDriven.io

The AI-powered features in Automatio are incredible. It understands context and adapts to changes in websites automatically. No more broken scrapers!

Emily Rodriguez

Marketing Director, GrowthMetrics

Automatio transformed our lead generation process. What used to take our team days now happens automatically in minutes. The ROI is incredible.

Correlati Web Scraping

How to Scrape Biluppgifter.se: Vehicle Data Extraction Guide

How to Scrape CSS Author: A Comprehensive Web Scraping Guide

How to Scrape Bilregistret.ai: Swedish Vehicle Data Extraction Guide

How to Scrape The AA (theaa.com): A Technical Guide for Car & Insurance Data

How to Scrape Car.info | Vehicle Data & Valuation Extraction Guide

How to Scrape GoAbroad Study Abroad Programs

How to Scrape ResearchGate: Publication and Researcher Data

How to Scrape Statista: The Ultimate Guide to Market Data Extraction

Domande frequenti su Exploit Database

Trova risposte alle domande comuni su Exploit Database