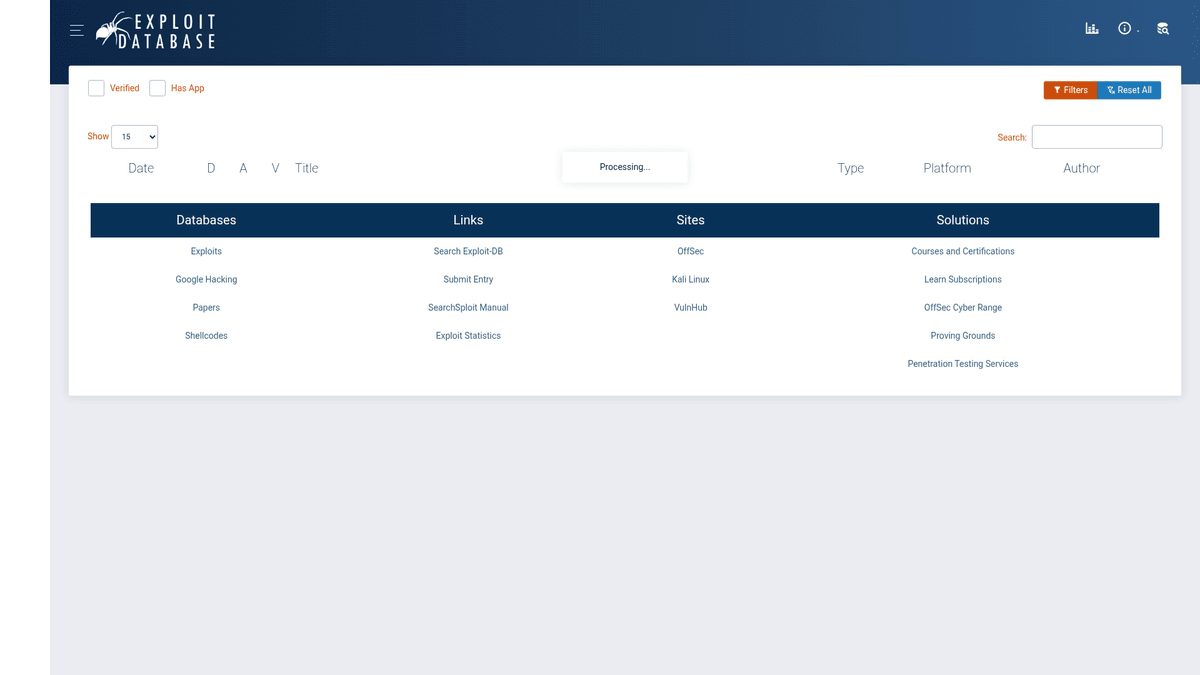

Cách scrape Exploit-DB | Công cụ web scraper cho Exploit Database

Tìm hiểu cách scrape Exploit-DB để lấy dữ liệu lỗ hổng bảo mật, mã exploit và tham chiếu CVE nhằm cung cấp dữ liệu cho nghiên cứu an ninh mạng và các luồng...

Phat hien bao ve chong bot

- Cloudflare

- WAF và quản lý bot cấp doanh nghiệp. Sử dụng thử thách JavaScript, CAPTCHA và phân tích hành vi. Yêu cầu tự động hóa trình duyệt với cài đặt ẩn.

- Giới hạn tốc độ

- Giới hạn yêu cầu theo IP/phiên theo thời gian. Có thể vượt qua bằng proxy xoay vòng, trì hoãn yêu cầu và thu thập phân tán.

- Chặn IP

- Chặn các IP trung tâm dữ liệu đã biết và địa chỉ bị đánh dấu. Yêu cầu proxy dân cư hoặc di động để vượt qua hiệu quả.

- Thách thức JavaScript

- Yêu cầu thực thi JavaScript để truy cập nội dung. Yêu cầu đơn giản thất bại; cần trình duyệt headless như Playwright hoặc Puppeteer.

Về Exploit Database

Khám phá những gì Exploit Database cung cấp và dữ liệu giá trị nào có thể được trích xuất.

Kho lưu trữ lỗ hổng toàn diện

Exploit Database (Exploit-DB) là một kho lưu trữ tuân thủ CVE của các bản exploit công khai và phần mềm dễ bị tổn thương tương ứng, được phát triển để phục vụ cho các chuyên gia kiểm thử xâm nhập (penetration testers) và nghiên cứu lỗ hổng. Được duy trì bởi OffSec (Offensive Security), nó đóng vai trò là trung tâm cho cộng đồng an ninh mạng chia sẻ mã proof-of-concept và nghiên cứu trên nhiều nền tảng và ứng dụng khác nhau. Đây là một trong những nguồn đáng tin cậy nhất cho các chuyên gia bảo mật trên toàn thế giới.

Phân loại và độ sâu của dữ liệu

Trang web tổ chức dữ liệu thành các danh mục chi tiết như Remote Exploits, Web Applications, Local Exploits và Shellcodes. Mỗi mục nhập thường bao gồm tiêu đề exploit, ngày tháng, tác giả, nền tảng, CVE ID liên quan và mã exploit thô. Cách tiếp cận có cấu trúc này cho phép các nhà nghiên cứu nhanh chóng chuyển đổi giữa các loại lỗ hổng khác nhau và bối cảnh lịch sử của chúng.

Giá trị chiến lược cho hoạt động bảo mật

Scraping dữ liệu này cực kỳ giá trị cho các Security Operations Centers (SOCs) và đội ngũ threat intelligence để đối chiếu các bản exploit đã biết với các lỗ hổng nội bộ. Bằng cách tự động hóa việc trích xuất mã PoC và metadata, các tổ chức có thể tạo chữ ký bảo mật tùy chỉnh, tăng cường chu kỳ quản lý lỗ hổng và xây dựng các luồng threat intelligence mạnh mẽ.

Tại Sao Nên Scrape Exploit Database?

Khám phá giá trị kinh doanh và các trường hợp sử dụng để trích xuất dữ liệu từ Exploit Database.

Thu thập Threat Intelligence theo thời gian thực

Đồng bộ hóa Database lỗ hổng bảo mật

Nghiên cứu và phát triển bảo mật tự động

Tích hợp với các trình quét lỗ hổng bảo mật

Phân tích xu hướng tấn công lịch sử

Xây dựng chữ ký bảo mật tùy chỉnh

Thách Thức Khi Scrape

Những thách thức kỹ thuật bạn có thể gặp khi scrape Exploit Database.

Bảo vệ Cloudflare nghiêm ngặt yêu cầu TLS fingerprinting nâng cao

Nội dung tải động qua AJAX cho DataTables

Chặn IP thường xuyên đối với các yêu cầu tần suất cao

Rate limiting chặt chẽ đối với việc tải xuống mã PoC thô

Cấu trúc HTML lồng nhau phức tạp cho chi tiết exploit

Thu thập dữ liệu Exploit Database bằng AI

Không cần code. Trích xuất dữ liệu trong vài phút với tự động hóa AI.

Cách hoạt động

Mô tả những gì bạn cần

Cho AI biết bạn muốn trích xuất dữ liệu gì từ Exploit Database. Chỉ cần viết bằng ngôn ngữ tự nhiên — không cần code hay selector.

AI trích xuất dữ liệu

AI của chúng tôi điều hướng Exploit Database, xử lý nội dung động và trích xuất chính xác những gì bạn yêu cầu.

Nhận dữ liệu của bạn

Nhận dữ liệu sạch, có cấu trúc, sẵn sàng xuất sang CSV, JSON hoặc gửi trực tiếp đến ứng dụng của bạn.

Tại sao nên dùng AI để thu thập dữ liệu

AI giúp việc thu thập dữ liệu từ Exploit Database dễ dàng mà không cần viết code. Nền tảng AI của chúng tôi hiểu dữ liệu bạn cần — chỉ cần mô tả bằng ngôn ngữ tự nhiên, AI sẽ tự động trích xuất.

How to scrape with AI:

- Mô tả những gì bạn cần: Cho AI biết bạn muốn trích xuất dữ liệu gì từ Exploit Database. Chỉ cần viết bằng ngôn ngữ tự nhiên — không cần code hay selector.

- AI trích xuất dữ liệu: AI của chúng tôi điều hướng Exploit Database, xử lý nội dung động và trích xuất chính xác những gì bạn yêu cầu.

- Nhận dữ liệu của bạn: Nhận dữ liệu sạch, có cấu trúc, sẵn sàng xuất sang CSV, JSON hoặc gửi trực tiếp đến ứng dụng của bạn.

Why use AI for scraping:

- Xử lý các thách thức Cloudflare và JavaScript một cách tự động

- Thực thi nguyên bản để trích xuất DataTables sạch sẽ

- Chạy theo lịch trình để giám sát zero-day 24/7

- Giao diện no-code loại bỏ việc bảo trì bypass phức tạp

- Xuất trực tiếp sang JSON có cấu trúc để tích hợp SOC

Công cụ scrape web no-code cho Exploit Database

Các giải pháp thay thế point-and-click cho scraping bằng AI

Một số công cụ no-code như Browse.ai, Octoparse, Axiom và ParseHub có thể giúp bạn scrape Exploit Database mà không cần viết code. Các công cụ này thường sử dụng giao diện trực quan để chọn dữ liệu, mặc dù có thể gặp khó khăn với nội dung động phức tạp hoặc các biện pháp anti-bot.

Quy trình làm việc điển hình với công cụ no-code

Thách thức phổ biến

Đường cong học tập

Hiểu bộ chọn và logic trích xuất cần thời gian

Bộ chọn bị hỏng

Thay đổi trang web có thể phá vỡ toàn bộ quy trình làm việc

Vấn đề nội dung động

Các trang web sử dụng nhiều JavaScript cần giải pháp phức tạp

Hạn chế CAPTCHA

Hầu hết công cụ yêu cầu can thiệp thủ công cho CAPTCHA

Chặn IP

Scraping quá mức có thể dẫn đến IP bị chặn

Công cụ scrape web no-code cho Exploit Database

Một số công cụ no-code như Browse.ai, Octoparse, Axiom và ParseHub có thể giúp bạn scrape Exploit Database mà không cần viết code. Các công cụ này thường sử dụng giao diện trực quan để chọn dữ liệu, mặc dù có thể gặp khó khăn với nội dung động phức tạp hoặc các biện pháp anti-bot.

Quy trình làm việc điển hình với công cụ no-code

- Cài đặt tiện ích trình duyệt hoặc đăng ký trên nền tảng

- Điều hướng đến trang web mục tiêu và mở công cụ

- Chọn các phần tử dữ liệu cần trích xuất bằng cách nhấp chuột

- Cấu hình bộ chọn CSS cho mỗi trường dữ liệu

- Thiết lập quy tắc phân trang để scrape nhiều trang

- Xử lý CAPTCHA (thường yêu cầu giải quyết thủ công)

- Cấu hình lịch trình cho các lần chạy tự động

- Xuất dữ liệu sang CSV, JSON hoặc kết nối qua API

Thách thức phổ biến

- Đường cong học tập: Hiểu bộ chọn và logic trích xuất cần thời gian

- Bộ chọn bị hỏng: Thay đổi trang web có thể phá vỡ toàn bộ quy trình làm việc

- Vấn đề nội dung động: Các trang web sử dụng nhiều JavaScript cần giải pháp phức tạp

- Hạn chế CAPTCHA: Hầu hết công cụ yêu cầu can thiệp thủ công cho CAPTCHA

- Chặn IP: Scraping quá mức có thể dẫn đến IP bị chặn

Vi du ma

import requests

from bs4 import BeautifulSoup

# Exploit-DB uses Cloudflare; simple requests might be blocked

url = 'https://www.exploit-db.com/'

headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36'}

try:

response = requests.get(url, headers=headers)

response.raise_for_status()

soup = BeautifulSoup(response.text, 'html.parser')

# Note: Main data is loaded via AJAX, initial HTML is a shell

print('Page Title:', soup.title.text)

except Exception as e:

print(f'Error encountered: {e}')Khi nào sử dụng

Phù hợp nhất cho các trang HTML tĩnh với ít JavaScript. Lý tưởng cho blog, trang tin tức và các trang sản phẩm e-commerce đơn giản.

Ưu điểm

- ●Thực thi nhanh nhất (không có overhead trình duyệt)

- ●Tiêu thụ tài nguyên thấp nhất

- ●Dễ dàng song song hóa với asyncio

- ●Tuyệt vời cho API và trang tĩnh

Hạn chế

- ●Không thể chạy JavaScript

- ●Thất bại trên SPA và nội dung động

- ●Có thể gặp khó khăn với các hệ thống anti-bot phức tạp

Cach thu thap du lieu Exploit Database bang ma

Python + Requests

import requests

from bs4 import BeautifulSoup

# Exploit-DB uses Cloudflare; simple requests might be blocked

url = 'https://www.exploit-db.com/'

headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36'}

try:

response = requests.get(url, headers=headers)

response.raise_for_status()

soup = BeautifulSoup(response.text, 'html.parser')

# Note: Main data is loaded via AJAX, initial HTML is a shell

print('Page Title:', soup.title.text)

except Exception as e:

print(f'Error encountered: {e}')Python + Playwright

from playwright.sync_api import sync_playwright

def scrape_exploit_db():

with sync_playwright() as p:

browser = p.chromium.launch(headless=True)

page = browser.new_page()

page.goto('https://www.exploit-db.com/')

# Wait for the DataTables to populate via AJAX

page.wait_for_selector('table#exploits-table')

rows = page.query_selector_all('table#exploits-table tbody tr')

for row in rows[:5]:

print(row.inner_text())

browser.close()

scrape_exploit_db()Python + Scrapy

import scrapy

class ExploitSpider(scrapy.Spider):

name = 'exploit_spider'

start_urls = ['https://www.exploit-db.com/']

def parse(self, response):

# Scrapy needs a JS middleware like scrapy-playwright for this site

for exploit in response.css('table#exploits-table tbody tr'):

yield {

'title': exploit.css('td.title a::text').get(),

'id': exploit.css('td.id::text').get(),

'cve': exploit.css('td.cve a::text').get()

}Node.js + Puppeteer

const puppeteer = require('puppeteer');

(async () => {

const browser = await puppeteer.launch();

const page = await browser.newPage();

await page.goto('https://www.exploit-db.com/', { waitUntil: 'networkidle2' });

const results = await page.evaluate(() => {

const rows = Array.from(document.querySelectorAll('table#exploits-table tbody tr'));

return rows.map(row => row.innerText);

});

console.log(results.slice(0, 5));

await browser.close();

})();Bạn Có Thể Làm Gì Với Dữ Liệu Exploit Database

Khám phá các ứng dụng thực tế và thông tin chi tiết từ dữ liệu Exploit Database.

Luồng dữ liệu Threat Intelligence thời gian thực

Tạo luồng dữ liệu liên tục về các bản exploit mới để cảnh báo các đội ngũ bảo mật về những mối đe dọa mới nổi.

Cách triển khai:

- 1Thiết lập lịch trình scrape trang chủ hàng ngày

- 2So sánh các EDB-ID mới với các bản ghi đã scrape trước đó

- 3Kích hoạt cảnh báo qua Slack hoặc email cho các exploit nghiêm trọng mới

Sử dụng Automatio để trích xuất dữ liệu từ Exploit Database và xây dựng các ứng dụng này mà không cần viết code.

Bạn Có Thể Làm Gì Với Dữ Liệu Exploit Database

- Luồng dữ liệu Threat Intelligence thời gian thực

Tạo luồng dữ liệu liên tục về các bản exploit mới để cảnh báo các đội ngũ bảo mật về những mối đe dọa mới nổi.

- Thiết lập lịch trình scrape trang chủ hàng ngày

- So sánh các EDB-ID mới với các bản ghi đã scrape trước đó

- Kích hoạt cảnh báo qua Slack hoặc email cho các exploit nghiêm trọng mới

- Đối chiếu lỗ hổng và vá lỗi

Giúp các đội ngũ IT ưu tiên các bản vá phần mềm dựa trên sự tồn tại của mã exploit thực tế.

- Trích xuất CVE ID và metadata exploit liên quan

- Đối chiếu với danh sách kiểm kê phần mềm nội bộ

- Gắn thẻ các hệ thống có bản exploit công khai để ưu tiên vá lỗi ngay lập tức

- Tự động tạo chữ ký SIEM

Trích xuất shellcode proof-of-concept để phát triển chữ ký phòng thủ cho hệ thống phát hiện xâm nhập.

- Điều hướng đến từng trang exploit và scrape mã thô

- Phân tích mã để tìm các byte pattern hoặc chuỗi mạng duy nhất

- Đưa các pattern đã trích xuất vào trình tạo quy tắc SIEM hoặc IDS/IPS

- Phân tích xu hướng lỗ hổng lịch sử

Phân tích dữ liệu exploit trong một thập kỷ để hiểu nền tảng nào bị nhắm mục tiêu nhiều nhất theo thời gian.

- Scrape toàn bộ kho lưu trữ bao gồm ngày tháng, nền tảng và loại exploit

- Tổng hợp dữ liệu theo nền tảng và năm

- Trực quan hóa xu hướng tấn công bằng các công cụ BI như Tableau hoặc PowerBI

- Bộ dữ liệu an ninh mạng cho học thuật

Cung cấp dữ liệu có cấu trúc chất lượng cao cho các machine learning model dự đoán độ tin cậy của exploit.

- Scrape các bản exploit đã xác minh và chưa xác minh

- Trích xuất mã nguồn thô và các thuộc tính metadata

- Huấn luyện model để phân loại các pattern mã liên quan đến các bản exploit thành công

Tang cuong quy trinh lam viec cua ban voi Tu dong hoa AI

Automatio ket hop suc manh cua cac AI agent, tu dong hoa web va tich hop thong minh de giup ban lam duoc nhieu hon trong thoi gian ngan hon.

Mẹo Pro Cho Việc Scrape Exploit Database

Lời khuyên chuyên gia để trích xuất dữ liệu thành công từ Exploit Database.

Kiểm tra kho lưu trữ GitLab chính thức để lấy dữ liệu CSV hàng loạt trước khi bắt đầu scrape khối lượng lớn.

Sử dụng trình duyệt headless với các stealth plugin để vượt qua các thử thách Cloudflare một cách hiệu quả.

Thiết lập độ trễ ít nhất 10-15 giây giữa các yêu cầu để tránh bị chặn IP.

Nhắm mục tiêu vào các AJAX endpoint cụ thể được sử dụng bởi DataTables của trang web để có đầu ra JSON sạch hơn.

Sử dụng residential proxies chất lượng cao để giả lập lưu lượng truy cập của các chuyên gia nghiên cứu bảo mật hợp lệ.

Làm sạch và chuẩn hóa các CVE ID ngay sau khi trích xuất để đảm bảo tính nhất quán của database.

Danh gia

Nguoi dung cua chung toi noi gi

Tham gia cung hang nghin nguoi dung hai long da thay doi quy trinh lam viec cua ho

Jonathan Kogan

Co-Founder/CEO, rpatools.io

Automatio is one of the most used for RPA Tools both internally and externally. It saves us countless hours of work and we realized this could do the same for other startups and so we choose Automatio for most of our automation needs.

Mohammed Ibrahim

CEO, qannas.pro

I have used many tools over the past 5 years, Automatio is the Jack of All trades.. !! it could be your scraping bot in the morning and then it becomes your VA by the noon and in the evening it does your automations.. its amazing!

Ben Bressington

CTO, AiChatSolutions

Automatio is fantastic and simple to use to extract data from any website. This allowed me to replace a developer and do tasks myself as they only take a few minutes to setup and forget about it. Automatio is a game changer!

Sarah Chen

Head of Growth, ScaleUp Labs

We've tried dozens of automation tools, but Automatio stands out for its flexibility and ease of use. Our team productivity increased by 40% within the first month of adoption.

David Park

Founder, DataDriven.io

The AI-powered features in Automatio are incredible. It understands context and adapts to changes in websites automatically. No more broken scrapers!

Emily Rodriguez

Marketing Director, GrowthMetrics

Automatio transformed our lead generation process. What used to take our team days now happens automatically in minutes. The ROI is incredible.

Jonathan Kogan

Co-Founder/CEO, rpatools.io

Automatio is one of the most used for RPA Tools both internally and externally. It saves us countless hours of work and we realized this could do the same for other startups and so we choose Automatio for most of our automation needs.

Mohammed Ibrahim

CEO, qannas.pro

I have used many tools over the past 5 years, Automatio is the Jack of All trades.. !! it could be your scraping bot in the morning and then it becomes your VA by the noon and in the evening it does your automations.. its amazing!

Ben Bressington

CTO, AiChatSolutions

Automatio is fantastic and simple to use to extract data from any website. This allowed me to replace a developer and do tasks myself as they only take a few minutes to setup and forget about it. Automatio is a game changer!

Sarah Chen

Head of Growth, ScaleUp Labs

We've tried dozens of automation tools, but Automatio stands out for its flexibility and ease of use. Our team productivity increased by 40% within the first month of adoption.

David Park

Founder, DataDriven.io

The AI-powered features in Automatio are incredible. It understands context and adapts to changes in websites automatically. No more broken scrapers!

Emily Rodriguez

Marketing Director, GrowthMetrics

Automatio transformed our lead generation process. What used to take our team days now happens automatically in minutes. The ROI is incredible.

Lien quan Web Scraping

How to Scrape Biluppgifter.se: Vehicle Data Extraction Guide

How to Scrape CSS Author: A Comprehensive Web Scraping Guide

How to Scrape Bilregistret.ai: Swedish Vehicle Data Extraction Guide

How to Scrape The AA (theaa.com): A Technical Guide for Car & Insurance Data

How to Scrape Car.info | Vehicle Data & Valuation Extraction Guide

How to Scrape GoAbroad Study Abroad Programs

How to Scrape ResearchGate: Publication and Researcher Data

How to Scrape Statista: The Ultimate Guide to Market Data Extraction

Cau hoi thuong gap ve Exploit Database

Tim cau tra loi cho cac cau hoi thuong gap ve Exploit Database